⚠️

Un simple e-mail.

Une pièce jointe ouverte par erreur.

Et votre activité peut s’arrêter net.

Le problème concret

Aujourd’hui, les cyberattaques ne concernent plus uniquement les grandes entreprises. Les TPE, PME, associations et indépendants sont devenus des cibles privilégiées. Pourquoi ? Parce qu’ils sont souvent moins bien protégés… mais tout aussi dépendants du numérique.

👉 Votre entreprise pourrait-elle continuer à fonctionner demain après une cyberattaque ou une fuite de données ?

Constat terrain

En France, plus de 60 % des cyberattaques réussies ciblent des PME. Et dans la majorité des cas, l’arrêt d’activité dépasse plusieurs jours. Parfois, la reprise n’a jamais lieu.

Pourquoi la cybersécurité et conformité sont devenues des sujets business critiques

La cybersécurité n’est plus un sujet technique.

C’est un enjeu stratégique, financier et juridique.

Les attaques ne ciblent plus seulement les grandes entreprises

Ransomware, phishing, vols de données, usurpation d’identité…

Les attaquants automatisent leurs actions. Ils visent large. Et les structures peu protégées sont les plus vulnérables.

RGPD, NIS2, ISO 27001 : la conformité change la donne

La conformité n’est pas une option :

Le RGPD impose la protection des données personnelles

La directive NIS2 renforce les obligations de sécurité

Les clients exigent des garanties de confiance

👉 Une faille de sécurité devient aussi un risque juridique et réputationnel.

IA et cybersécurité : menace ou opportunité ?

L’intelligence artificielle est utilisée par…

✔️ les attaquants

✔️ mais aussi par les défenseurs

La bonne nouvelle ?

L’IA permet aujourd’hui aux petites structures d’accéder à un niveau de protection autrefois réservé aux grands groupes.

Panorama des outils clés pour une cybersécurité moderne et conforme

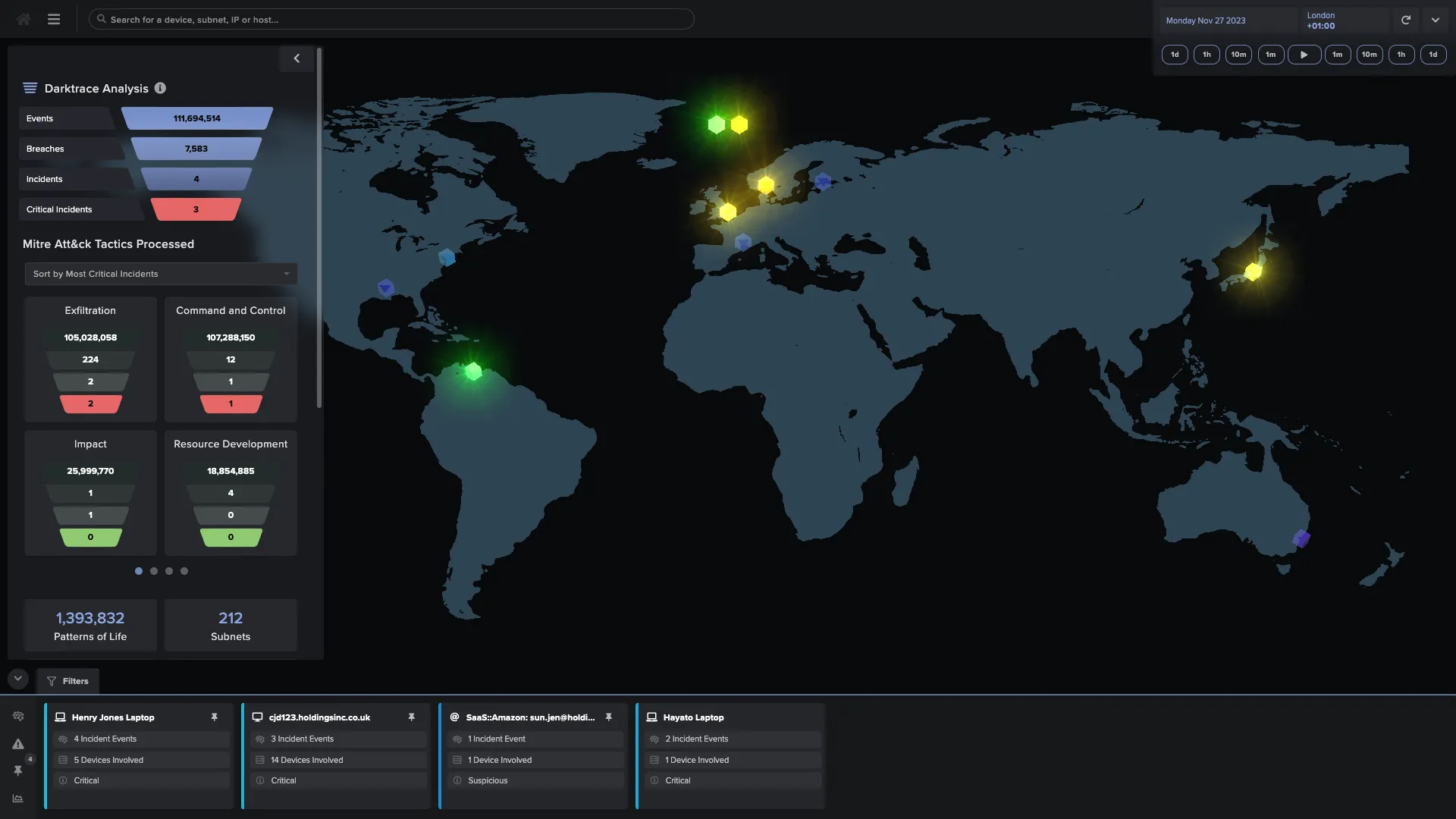

🔐 Darktrace ❤️ – L’IA qui apprend le comportement de votre entreprise

Darktrace utilise l’IA pour comprendre ce qui est normal dans votre système.

Dès qu’un comportement anormal apparaît, l’outil alerte… ou agit automatiquement.

Cas d’usage concret :

Détection d’un compte compromis

Blocage d’une attaque interne ou externe

Protection en temps réel, sans règle complexe

👉 Idéal pour les PME sans équipe sécurité dédiée.

🛡️ CrowdStrike – Falcon – Protection des postes et serveurs

CrowdStrike Falcon protège ordinateurs, serveurs et environnements cloud.

Pourquoi c’est puissant :

Détection proactive des menaces

Réponse rapide aux incidents

Vision centralisée de la sécurité

👉 Un standard de marché, utilisé aussi bien par les grandes entreprises que par des structures plus petites.

🤖 Microsoft Security Copilot ❤️ – Comprendre la sécurité sans jargon

C’est l’un des outils les plus pédagogiques du marché.

Microsoft Security Copilot transforme des données complexes en recommandations claires, en langage naturel.

Exemples concrets :

“Explique-moi cet incident”

“Que dois-je corriger en priorité ?”

“Suis-je conforme au RGPD sur ce point ?”

👉 Parfait pour les dirigeants et responsables non techniques.

☁️ AWS AI Shield – Sécuriser l’IA dans le cloud

Si vous utilisez des services cloud ou de l’IA générative, AWS AI Shield aide à :

Protéger les modèles d’IA

Limiter les usages abusifs

Renforcer la conformité et la gouvernance

👉 Un sujet clé pour les entreprises qui intègrent l’IA dans leurs processus métiers.

Cybersécurité responsable : performance, conformité et impact numérique

🌱 EcoIndex ❤️ – Mesurer l’impact environnemental du numérique

La cybersécurité responsable, c’est aussi :

Moins de surconsommation numérique

Des outils mieux configurés

Des infrastructures plus sobres

EcoIndex permet d’évaluer l’impact environnemental d’un site ou service numérique.

👉 Un excellent indicateur pour aligner performance, conformité et responsabilité.

La conformité documentaire et contractuelle : souvent négligée

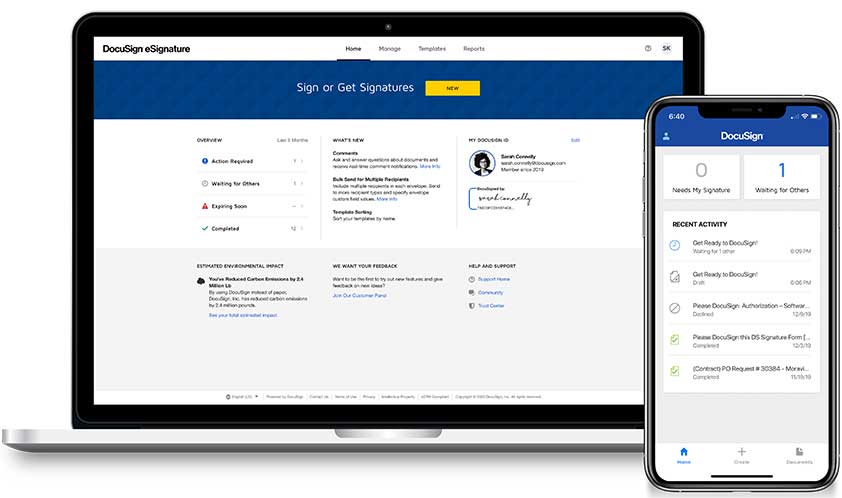

✍️ DocuSign ❤️ – Sécuriser les signatures et les documents

La cybersécurité, ce n’est pas que du technique.

C’est aussi la sécurisation des contrats, accords et preuves légales.

DocuSign permet :

Des signatures électroniques conformes

Une traçabilité complète

Une réduction des risques juridiques

👉 Indispensable pour la conformité RGPD et la sécurité documentaire.

Mettre en place une stratégie cybersécurité et conformité réaliste

1️⃣ Prioriser les risques réels

Postes de travail

Données clients

Accès cloud

2️⃣ S’équiper intelligemment

Pas besoin de tout faire.

👉 Mieux vaut 3 bons outils bien utilisés que 10 mal configurés.

3️⃣ Sensibiliser les équipes

Phishing

Mots de passe

Bonnes pratiques

4️⃣ Documenter pour la conformité

Procédures

Preuves

Traçabilité

Erreurs fréquentes à éviter

❌ Penser “je suis trop petit pour être attaqué”

❌ Confondre sauvegarde et cybersécurité

❌ Négliger la conformité documentaire

❌ Reporter les décisions “à plus tard”

Conclusion : passer de la peur à la maîtrise

La cybersécurité et conformité ne doivent plus être vues comme :

un coût

une contrainte

un sujet technique réservé aux experts

Mais comme :

✅ un levier de confiance

✅ un avantage concurrentiel

✅ une assurance pour la continuité de votre activité

L’IA rend aujourd’hui ces enjeux accessibles, compréhensibles et actionnables, même pour les petites structures.

Votre prochaine étape concrète

👉 Faites un diagnostic simple de votre exposition aux risques

👉 Testez un outil IA de cybersécurité adapté à votre taille

👉 Formalisez vos pratiques de conformité essentielles

Mis à jour régulièrement •

Mis à jour régulièrement •  Comparatifs •

Comparatifs •  Recos actionnables

Recos actionnables